Fałszywe bramki płatności online – dowiedz się, jak uniknąć oszustwa

Robisz zakupy w sieci i nagle wyskakuje okienko z prośbą o płatność? Uważaj, bo możesz wpaść w pułapkę oszustów! Fałszywe bramki płatności to coraz częstszy problem w świecie e-commerce. Nie daj się nabrać i naucz się rozpoznawać podejrzane strony. W tym artykule pokażemy Ci, jak bezpiecznie robić zakupy online i chronić swoje pieniądze przed internetowymi naciągaczami.

Kursy walut online – gdzie warto sprawdzać?

W dobie globalizacji i szybkiego dostępu do informacji śledzenie kursów walut online stało się nie tylko łatwe, ale i konieczne dla wielu osób inwestujących na rynku finansowym. Bez względu na to, czy jesteś inwestorem, czy przedsiębiorcą – aktualne kursy walut mogą mieć duży wpływ na Twoje decyzje finansowe. Z tego artykułu dowiesz się, jak szybko i wygodnie sprawdzać je online.

Internet światłowodowy: Klucz do przyszłości cyfrowej

Internet światłowodowy jest obecnie jedną z najbardziej zaawansowanych technologii komunikacyjnych, oferującą niezwykłe prędkości i niezawodność. Ta technologia staje się coraz bardziej popularna na całym świecie, zmieniając sposób, w jaki korzystamy z internetu i otwierając nowe możliwości w wielu dziedzinach życia. W tym artykule przyjrzymy się, jak działa internet światłowodowy, jakie ma zalety, różne typy połączeń oraz jego wpływ na przyszłość.

Czym się kierować przy zakupie smartfona?

Decyzja o zakupie nowego smartfona może być dla wielu osób zadaniem nie lada wyzwaniem. Różnorodność modeli, funkcji oraz przedziałów cenowych sprawia, że wybór idealnego urządzenia może wydawać się złożony. Jednak, kierując się kilkoma kluczowymi aspektami, można znacznie ułatwić sobie ten proces.

Kim jest haker i czy można w ten sposób zarabiać?

W dzisiejszym świecie, termin “haker” przybiera różnorodne znaczenia, oscylując między negatywnymi konotacjami a uznaniem dla wysokiej klasy specjalistów IT. Zrozumienie tego, kim jest haker, oraz rozważenie możliwości zarobkowania w tej dziedzinie, wymaga głębszego spojrzenia na różne aspekty związane z cyberbezpieczeństwem i technologiami informatycznymi.

Kim jest haker i czy można w ten sposób zarabiać?

W dzisiejszym świecie, termin “haker” przybiera różnorodne znaczenia, oscylując między negatywnymi konotacjami a uznaniem dla wysokiej klasy specjalistów…

Audyty UX dla aplikacji mobilnych: optymalizacja interfejsu dla lepszej retencji

Czy zastanawiałeś się kiedyś, dlaczego niektóre aplikacje mobilne cieszą się ogromną popularnością, podczas gdy inne szybko znikają z radaru użytkowników? Sekretem ich sukcesu często jest doskonałe doświadczenie użytkownika (UX). W tym artykule przyjrzymy się, jak audyty UX mogą pomóc Ci zwiększyć retencję użytkowników.

Wpływ sztucznej inteligencji na przyszłość IT

Postępy w dziedzinie sztucznej inteligencji (AI) i uczenia maszynowego nie tylko przekształcają dziedzinę edukacji IT, ale także zasadniczo zmieniają wymagania stawiane przyszłym specjalistom IT. Główne trendy w perspektywie 2024 roku, naszym zdaniem, będą następujące.

Jak rozwój technologii wpływa na tworzenie aplikacji webowych

Web development nieustannie ewoluuje, dostosowując się do najnowszych trendów i technologii. W dzisiejszym świecie, gdzie technologia rozwija się w błyskawicznym tempie, deweloperzy muszą ciągle aktualizować swoje umiejętności i wiedzę. Nowoczesne techniki web development, takie jak responsywny design, Single Page Applications (SPA) i Progressive Web Apps (PWA), są odpowiedzią na rosnące oczekiwania użytkowników dotyczące szybkości, wydajności i dostępności stron internetowych.

Jak zostać specjalistą od cyberbezpieczeństwa? Wszystko, co musisz wiedzieć

Fascynuje Cię świat cyberbezpieczeństwa i chcesz stać się częścią tej dynamicznie rozwijającej się branży? Dowiedz się, jak zostać…

Smartfon samsung – nowoczesny telefon z rysikiem

W świecie technologii, gdzie innowacje są na porządku dziennym, smartfony z rysikiem zyskały na znaczeniu, stając się ulubieńcami wielu użytkowników. Mając na uwadze ten trend, Samsung, wprowadził na rynek kilka modeli wyposażonych w ten praktyczny dodatek.

Serwis Apple: Twoja Stacja Ratunkowa dla iPhone’a

W erze cyfrowej, gdzie smartphone jest naszym nieodzownym towarzyszem, każdy z nas pragnie, aby nasze urządzenia działały bez zarzutu. Apple, rozumiejąc te potrzeby, oferuje kompleksowy serwis dla iPhone'ów, który jest niczym stacja ratunkowa dla Twojego urządzenia.

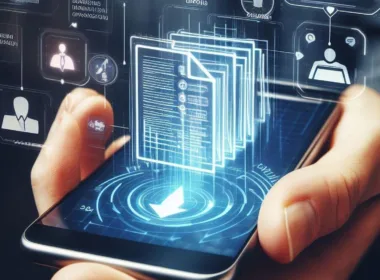

Czym jest elektroniczny obieg dokumentów? Co firma zyska na jego wdrożeniu?

Elektroniczny Obieg Dokumentów, znany jako Document Management System (DMS), to nowoczesne rozwiązanie do zarządzania dokumentacją w firmach. To proces zamiany tradycyjnych dokumentów na ich wersje elektroniczne, umożliwiający 24/7 dostęp i zdalne zarządzanie nimi w chmurze. Jak działa DMS?

Jakie procesy wspomaga system WMS? – korzyści wynikające z jego wdrożenia

Warunkiem dla efektywnej pracy przedsiębiorstwa jest w dzisiejszych czasach podążanie za nowoczesnymi rozwiązaniami technologicznymi. Żyjemy w dobie Przemysłu 4.0, w którym cyfryzacja stale postępuje – coraz więcej firm decyduje się na wdrożenie innowacyjnych metod zarządzania działalnością, na niemal każdym jej obszarze.

Rola oprogramowania w logistyce – jak wspierać i optymalizować procesy logistyczne?

Współczesny handel staje się coraz bardziej złożony i dynamiczny, co sprawia, że niezbędne staje się wykorzystanie zaawansowanych technologii, mających wspierać i optymalizować również procesy logistyczne. Mowa tutaj o rozwiązaniach, które pozwalają efektywnie planować, zarządzać poszczególnymi operacjami, a także je monitorować, by w razie potrzeby móc reagować na bieżące wyzwania, błędy i zmieniające się warunki rynkowe. Jaką zatem konkretnie rolę odgrywa oprogramowanie w logistyce i dlaczego jest ono aż tak ważne z perspektywy biznesu? Zapraszamy do lektury!

Jak dbać o swój sprzęt Apple? Poradnik dla właścicieli iPhone’ów

W świecie technologii, sprzęt Apple stał się jednym z najbardziej pożądanych. Jego design, funkcjonalność oraz jakość sprawiają, że…

Dieta pudełkowa: zdrowe odżywianie dla programistów i pentesterów

Czy zastanawiałeś się kiedyś, jak dieta pudełkowa może wpłynąć na Twoją produktywność w pracy programisty lub pentestera? Poznaj korzyści zdrowego odżywiania i jak wpłynie to na Twoje codzienne zadania.

Biurko dla informatyka. Dlaczego biurko regulowane to dobre rozwiązanie?

Biurko dla informatyka to nie tylko blat i nogi. Wybierając odpowiednie miejsce do pracy, warto zwrócić uwagę na funkcjonalność i komfort. Dlaczego biurko regulowane cieszy się rosnącym zainteresowaniem wśród specjalistów IT?

Jak zabezpieczyć się przed hakerami w 2023 roku?

W roku 2023 poziom zabezpieczeń antywirusowych jest bardzo wysoki. Cyberprzestępcy również nie próżnują i w internecie jest mnóstwo wirusów, które stanowią realne zagrożenie dla użytkowników. Przekonaj się zatem, jaki antywirus na telefon oraz na komputer z systemem Windows wybrać dla siebie.

Jak zadzwonić z zablokowanego telefonu? Nr na pogotowie ratunkowe

Prezentowany artykuł jest dowodem owocnej współpracy z kobiecezasady.pl W przypadku kiedy jesteśmy świadkami wypadku lub potrzebujemy pilnie pomocy…

Jaki powinien być pierwszy laptop dla dziecka?

Rodzicielstwo jest sztuką wyborów, stąd w pewnym momencie rodzic staje przed koniecznością zakupu laptopa dla dziecka. Urządzenia, które nie jest już zabawką lecz multimedialnym sprzętem. Dowiedz się, na co zwracać uwagę przy wyborze pierwszego laptopa dla dziecka.

Jak odzyskać dane z uszkodzonego dysku twardego? Garść praktycznych wskazówek

Twój komputer uległ awarii i nie wiesz, jak odzyskać dane z uszkodzonego dysku twardego? Przedstawiamy kilka praktycznych wskazówek,…

Ile kosztuje kurs cybersecurity?

Bezpieczeństwo cybernetyczne stało się w ostatnich latach jednym z kluczowych zagadnień w dzisiejszym świecie. W miarę jak coraz…

Co to jest smishing i jak się przed nim chronić?

Smishing to rodzaj oszustwa, który stanowi jeden z typów phishingu. Jego celem jest wyłudzenie wrażliwych danych lub zainfekowanie…

Jak nauczyć się hakować?

Spektakularne akcje hakerskie odbijają się szerokim echem na całym świecie. Wiele osób zachwyca się niezwykłymi umiejętnościami, ale mało…

Trojan – najważniejsze informacje o wirusie. Jak nie dać się oszukać?

Wirus trojan jest jednym z najczęstszych rodzajów złośliwego oprogramowania i może być bardzo trudny do usunięcia po zainfekowaniu komputera. Co warto o nim wiedzieć? Jak się chronić przed jego szkodliwym działaniem? Odpowiadamy!

Malware – co to takiego? Jak usunąć złośliwe oprogramowanie?

Coraz więcej osób ma dostęp do Internetu. Cyfrowy świat daje nam ogromne możliwości i ułatwia codzienne funkcjonowanie. Wiąże się również z wieloma zagrożeniami. Jednym z nich jest malware. Co to takiego? Odpowiedź na to pytanie znajdziesz poniżej!

Spoofing – co to takiego? Jak się uchronić przed oszustami?

Coraz więcej firm i osób korzystających z Internetu doświadcza przykrych konsekwencji oszustw typu spoofing. Co to takiego? Są to stosunkowo powszechne ataki, które mogą być trudne do wykrycia i obrony przed nimi. Na czym dokładnie polegają? Wyjaśniamy!

Ransomware – co to takiego? Co zrobić, gdy padło się ofiarą tego oprogramowania?

Nasze codzienne życie staje się coraz bardziej scyfryzowane. Każdego dnia w Internecie czekają zagrożenia, które mogą napsuć sporo krwi. Każdy z nas może np. stać się ofiarą oprogramowania typu ransomware. Co to takiego? Odpowiedź poniżej!

Pishing – na czym polega? Czym się charakteryzuje to oszustwo?

Pishing to rodzaj oszustwa internetowego polegającego na próbie nakłonienia ludzi do podania danych osobowych takich jak hasła czy numery kart kredytowych. W jaki sposób chronić się przed tym oszustwem? O czym pamiętać? Wyjaśniamy!

Przekręt nigeryjski – poznaj najważniejsze informacje na temat tego oszustwa

Przekręt nigeryjski to rodzaj oszustwa, które polega zazwyczaj na obiecaniu ofierze dużej sumy pieniędzy w zamian za niewielką wpłatę z góry. Oszust często używa fałszywych dokumentów, aby jego oferta wydawała się uzasadniona. Jak się przed tym uchronić?

Catfish – co to? Jak uchronić się przed tą formą oszustwa w digitalnym świecie?

Z pewnością zetknąłeś się w Internecie z pojęciem catfish. Co to takiego? Jest to zwodnicze działanie, w którym dana osoba tworzy fikcyjną osobę lub tożsamość w serwisie społecznościowym, zwykle celując w konkretną ofiarę. Jak się przed tym uchronić?

Scam – co to takiego? Jak się uchronić przed tym oszustwem?

Spotkałeś się w sieci z pojęciem scam? Co to takiego? Jest to oszustwo polegające na wzbudzeniu czyjegoś zaufania, a następnie wykorzystaniu go do wyłudzenia pieniędzy lub innych składników majątku. Tego typu oszustwa internetowe są coraz bardziej powszechne!

Grupa Anonymous – najważniejsze informacje o słynnych, internetowych haktywistach

Grupa Anonymous to międzynarodowa grupa haktywistów, która jest powszechnie znana z różnych cyberataków na rządy, instytucje rządowe i prywatne firmy. Grupa nie ma przywódców, a jej członkowie są anonimowi. Co jeszcze warto o niej wiedzieć? Odpowiedź poniżej!

Cyberatak – najważniejsze informacje

Cyberatak to rodzaj naruszenia bezpieczeństwa, które ma miejsce, gdy złośliwy podmiot wykorzystuje technologię do uzyskania dostępu, zakłócenia lub zniszczenia informacji albo systemów. W jaki sposób można się przed nim uchronić?

Czy serwerownie zasilane energią fotowoltaiczną to przyszłość branży IT?

Wiele wskazuje na to, że podniesienie cen prądu na początku 2022 roku – firmy płaciły nawet 300% więcej…

Wabbit, czyli nietypowy rodzaj zagrożenia w komputerze. Jak się chronić?

Złośliwe oprogramowanie ma wiele postaci – od wirusów przez spyware aż po bardziej nietypowe formy, takie jak tzw.…

Czym jest SEM i w jaki sposób realizowane są kampanie w wyszukiwarkach?

Kampanie SEM w ostatnich latach stały się niesamowicie popularne. W przypadku, kiedy są przemyślane i dobrze zaprojektowane, pozwalają…

Cyberatak na system samochodowy – czy da się przed nim uchronić?

Atak hakerski na samochód? Jest to realne zagrożenie! Dotyczy przede wszystkim aut premium, które są naszpikowane nowoczesnymi technologiami.…

Czy programista, będąc na umowie B2B może iść na L4?

Artykuł zrealizowany przy wsparciu serwisu poradnikcodziennosci.pl Umowy B2B to w przypadku programistów chętnie wybierane rozwiązanie. Niektórzy zastanawiają się…

Przydatna ochrona prywatności czy nowoczesny wymysł? Wady i zalety VPN

Surfując po sieci możemy zobaczyć reklamy zachwalające korzyści z korzystania VPN. W XIX wieku użytkownicy Internetu wyrośli już…

Najpopularniejsze programy do newsletterów

Coraz więcej osób odkrywa potencjał, jaki posiada program do newsletterów. Dzięki temu możemy docierać bezpośrednio do wszystkich swoich…

Dedykowane oprogramowanie na niestandardowe potrzeby

Większość firm korzysta wyłącznie z oprogramowania standardowego – to gotowe programy, które po dość ograniczonej konfiguracji mają teoretycznie…

Urządzenie pokoju programisty – jak zrobić to dobrze

Praca w domu zawsze wymaga odpowiedniego miejsca na ustawienie potrzebnego laptopa oraz fotela. W wielu przypadkach wystarczyć może…

Jak zaaranżować pokój gracza?

Nie da się ukryć, że gracze w swoich pokojach muszą mieć idealne warunki, które pozwolą im bez pamięci…

Odzyskiwanie usuniętych filmów lub zdjęć z wesela

Usunąłeś niezwykle ważne zdjęcia lub nagrania upamiętniające ceremonię ślubu ważnych dla Ciebie osób? Nie zamartwiaj się na zapas,…

Czy na telefonie można słuchać audiobooków?

W dzisiejszych czasach istnieje wiele sposobów słuchania audiobooków. Od pewnego czasu najpopularniejsze jest jednak słuchanie książek za pomocą…

Jak rozpoznać atak hakera?

Ten artykuł jest wynikiem naszej współpracy z kawaczyherbata.pl Ważne jest, aby wiedzieć, jak rozpoznać atak hakerów. Najbardziej oczywistym…